"Esses anúncios maliciosos, exibidos nos resultados da Pesquisa Google, são criados para capturar informações de login de usuários que tentam acessar a plataforma de publicidade da Microsoft", afirmou Jérôme Segura, diretor sênior de pesquisa da Malwarebytes, em um relatório divulgado na última quinta-feira.

A descoberta surge poucas semanas após a empresa de segurança cibernética expor uma campanha semelhante, que utilizava anúncios patrocinados do Google para atacar indivíduos e empresas que anunciavam na plataforma de publicidade da gigante das buscas.

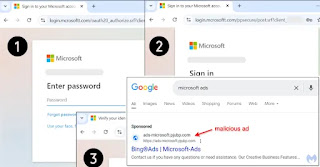

Dessa vez, os criminosos digitais visam usuários que pesquisam termos como "Microsoft Ads" no Google, induzindo-os a clicar em links maliciosos disfarçados de anúncios patrocinados nos resultados da pesquisa.

Para evitar a detecção por ferramentas de segurança, os invasores adotam diversas técnicas, incluindo:

Redirecionamento de tráfego originado de VPNs para um site de marketing falso.

Uso de desafios do Cloudflare, filtrando bots e dificultando a análise automatizada.

Engenharia social sofisticada, redirecionando usuários que tentam acessar diretamente a página de destino final ("ads.mcrosoftt[.]com") para um vídeo no YouTube associado a um meme popular.

A página de phishing replica a versão legítima ("ads.microsoft[.]com"), coletando credenciais de login e códigos de autenticação de dois fatores (2FA). Com isso, os invasores podem sequestrar contas e comprometer campanhas publicitárias.

A Malwarebytes também identificou uma infraestrutura de phishing adicional voltada para contas da Microsoft, sugerindo que a campanha está ativa há anos e pode atingir outras plataformas de publicidade, como a Meta.

Outro detalhe relevante é que a maioria dos domínios de phishing está hospedada no Brasil ou utiliza o TLD brasileiro ".com.br", semelhante à campanha anterior que mirava usuários do Google Ads e estava majoritariamente hospedada no TLD ".pt".

O Hacker News entrou em contato com o Google para comentar o caso. A empresa afirmou que proíbe anúncios enganosos e que trabalha continuamente para aplicar contramedidas contra essas ameaças.

Ataques de Smishing se passam pelo USPS

Além da campanha de malvertising, outra ameaça recente envolve smishing — ataques de phishing por SMS — que se passam pelo Serviço Postal dos Estados Unidos (USPS) para enganar usuários de dispositivos móveis.

"Essa campanha combina táticas avançadas de engenharia social com um método inédito de ofuscação para distribuir arquivos PDF maliciosos que roubam credenciais e comprometem dados sigilosos", afirmou Fernando Ortega, pesquisador do Zimperium zLabs, em um relatório publicado nesta semana.

Os criminosos enviam mensagens SMS alegando problemas na entrega de pacotes, induzindo as vítimas a abrir um arquivo PDF anexo. O documento contém um botão "Click Update", que redireciona para uma página falsa do USPS, solicitando que o usuário insira:

Endereço de correspondência

Endereço de e-mail

Número de telefone

Detalhes do cartão de pagamento (sob pretexto de uma taxa de reentrega)

Os dados são criptografados e enviados para um servidor controlado pelos invasores. A escala da operação é alarmante: foram detectados cerca de 20 PDFs maliciosos e 630 páginas de phishing.

Para dificultar a detecção, os arquivos PDF maliciosos utilizam uma técnica que impede a extração automática de URLs, permitindo que links perigosos passem despercebidos por diversas soluções de segurança de endpoint.

Ataques similares já foram observados utilizando o iMessage da Apple para distribuir páginas de phishing. Os golpistas exploram uma falha que impede links clicáveis, enviando mensagens como "Responda Y" ou "Responda 1" para desativar a proteção contra phishing embutida no iMessage.

Esse método já foi vinculado ao Darcula, um kit de phishing como serviço (PhaaS) que tem como alvo serviços postais e grandes empresas em mais de 100 países.

"Os criminosos estruturaram esse ataque de forma eficiente, o que explica sua disseminação massiva", destacou Truman Kain, pesquisador da Huntress. "A realidade é simples: está funcionando."

VIVI MOREIRA – RÁDIO ROTA 220

Vivi Moreira é Compositora, Produtora, designer, toca violão, master chef nas horas vagas, idealizadora da Rádio Rota 220 e Rock Fusion Produções. Escreve sobre música e entrevista artista, produtores e jornalistas no canal do youtube e é uma amante da arte e tecnologia.

@radiorota220oficial

Nenhum comentário:

Postar um comentário